Tecnología

¿Quiénes controlan Internet?: solo 14 personas en todo el mundo poseen las llaves de seguridad de la Red (VIDEO)

La Corporación de Internet para la Asignación de Nombres y Números (ICANN) llevó a cabo a mediados de febrero la 42.ª ‘ceremonia de firma de claves’, un evento fundamental para mantener la seguridad de Internet.

En este acto participan 14 personas que por su experiencia en ciberseguridad han sido seleccionadas como poseedoras de las llaves que administran el sistema que controla la mayor parte del tráfico de datos. Su labor es actualizar las contraseñas de este sistema para que no acabe en las manos de piratas informáticos.

Este eventos normalmente tienen lugar cuatro veces al año, cada tres meses. Siete personas se reúnen en la costa este de EE.UU. y otras siete en la costa oeste para generar y llevarse consigo una nueva llave maestra, es decir, una nueva contraseña. Los dos grupos se reúnen de manera simultánea y en realidad solo son imprescindibles tres de los siete custodios de cada costa.

Esas 14 personas viven en distintas partes del mundo y solo se juntan en un mismo lugar cuando se llevan a cabo las ceremonias, que se desarrollan en lugares discretos dentro de edificios con controles de acceso, y en salas sin ventanas donde solo se puede abrir una puerta a la vez.

Los custodios deben realizar un recorrido previo que también requiere contraseña, el uso de una tarjeta inteligente y someterse a un escaneo biométrico, siempre bajo el seguimiento de cámaras y diferentes sensores. Cada uno de los custodios posee una llave de metal para abrir una caja de seguridad que se encuentra en las salas. De allí extraen una tarjeta inteligente con la que activan la máquina que genera la nueva llave maestra.

Todo el proceso está controlado por la ICANN, que ejerce las funciones básicas de control de la Red al ser responsable de transformar los números que manejan las computadores (por ejemplo las direcciones IP) en letras como las de los nombres de dominios y páginas web, para hacerlos comprensibles para los humanos.

Para que todo el sistema funcione como la seda es necesario el Sistema de Nombres de Dominio (DNS), que asocia el número único de identificación o dirección IP de cada página web, correo electrónico y otros servicios a una cadena de caracteres, conocidos como dominios o direcciones de Internet. Ese directorio se distribuye a toda la Red desde 13 servidores raíz operados por universidades, organismos estatales de EE.UU. y asociaciones sin fines de lucro en Norteamérica, Europa y Japón.

La ICANN formó parte del Gobierno de EE.UU. hasta 2016, cuando se transformó en una organización independiente sin fines de lucro, con el apoyo de cientos de servidores espejo distribuidos por el mundo. Para evitar que un solo ente controle todo el sistema, las organizaciones que administran estos servidores son legal y financieramente independientes de la ICANN.

Principal

VIDEO | China presenta una ‘selección’ de futbolistas robots

La portavoz del Ministerio de Relaciones Exteriores de China, Mao Ning, compartió en redes sociales en el que aparece un robot humanoide de fabricación china realizando múltiples toques a un balón de fútbol.

Junto a las imágenes, la funcionaria hizo referencia a la próxima Copa Mundial de la FIFA 2026 y destacó el avance tecnológico del país en el desarrollo de robots.

«¡Cuenta regresiva para la Copa Mundial de la FIFA 2026! Mientras que la selección china de futbolistas sigue entrenando para 2034, la selección china de robots ya está lista», escribió Mao Ning al acompañar la publicación.

El video muestra al robot manteniendo el control del balón mediante repetidos golpes, una demostración que rápidamente llamó la atención de usuarios en plataformas digitales.

Countdown to the 2026 FIFA World Cup! 🇨🇦🇺🇸🇲🇽

While Chinese human team is still training for 2034, Chinese robot team is ready. pic.twitter.com/Uh3jYi1xd7

— Mao Ning 毛宁 (@SpoxCHN_MaoNing) June 6, 2026

Principal

Un chip con neuronas humanas aprende a jugar a «Doom»

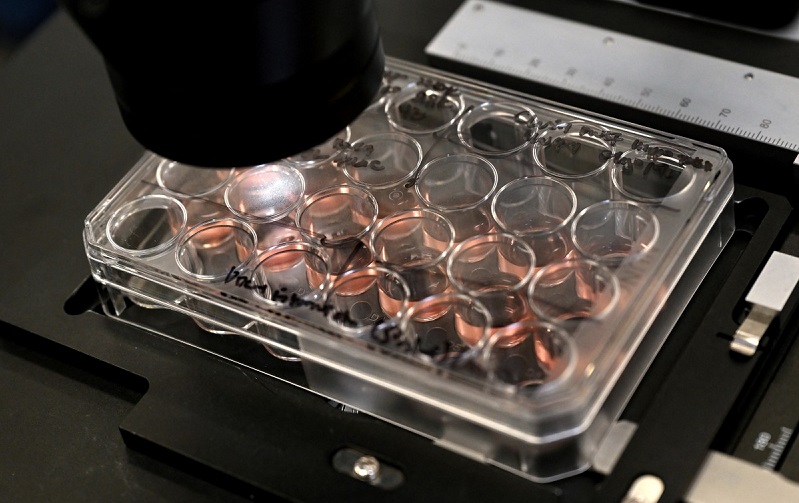

Investigadores australianos lograron que neuronas humanas cultivadas en laboratorio e integradas en un chip de silicio aprendieran a jugar al videojuego «Doom», un avance que pone de manifiesto el potencial de los denominados «ordenadores biológicos».

El desarrollo fue realizado por expertos de Cortical Labs, quienes diseñaron una tecnología basada en el funcionamiento de las redes neuronales del cerebro. Cada uno de estos sistemas contiene aproximadamente 200.000 células cerebrales humanas vivas, cultivadas a partir de células madre obtenidas mediante donaciones de sangre.

Tras haber aprendido previamente a jugar «Pong», un videojuego de mecánica sencilla, las neuronas fueron sometidas a desafíos más complejos. Según Alon Loeffler, científico principal de aplicaciones de Cortical Labs, inicialmente las células mostraban un desempeño equivalente al de una persona sin experiencia en videojuegos. Con el tiempo, comenzaron a reaccionar de forma más precisa ante los estímulos del entorno digital.

Para el experimento, los investigadores transformaron los elementos del videojuego en patrones de señales eléctricas que las neuronas podían interpretar. Cuando aparecían enemigos en pantalla, determinados electrodos estimulaban las células del chip CL1, generando respuestas asociadas a acciones como desplazarse o disparar.

De acuerdo con la compañía, aunque la ejecución aún presenta limitaciones, los resultados demuestran que las neuronas pueden adaptarse a estímulos en tiempo real y desarrollar tareas de aprendizaje orientadas a objetivos. Los investigadores monitorean constantemente la actividad eléctrica de las células y ajustan las señales de entrada para influir en su comportamiento.

Los responsables del proyecto destacan que el chip CL1 tiene aplicaciones potenciales más allá de los videojuegos, incluyendo el desarrollo de fármacos y sistemas de aprendizaje automático. Brett Kagan, director científico y de operaciones de Cortical Labs, señaló que esta tecnología representa una forma de inteligencia que podría ofrecer capacidades complementarias a las de la inteligencia artificial tradicional.

Los investigadores también subrayan la eficiencia energética del cerebro humano, cuyo funcionamiento requiere alrededor de 20 vatios de potencia, una cifra que la computación basada en silicio y la inteligencia artificial aún no igualan. Sin embargo, reconocen que las células utilizadas tienen una vida útil aproximada de seis meses y todavía no generan resultados completamente consistentes y programables.

Analistas del sector consideran que uno de los principales aportes de esta tecnología podría ser la reducción del consumo energético frente a los chips convencionales. William Keating, director ejecutivo de la firma de investigación de semiconductores Ingenuity, afirmó que el proyecto representa un avance científico real en la búsqueda de sistemas informáticos más eficientes.

Principal

Lanzan en Nueva York aplicación sobre seguridad durante el Mundial

El público que asista a los partidos del Mundial de fútbol 2026 en el MetLife Stadium, en las afueras de Nueva York, o en las fanzones de esta región, podrá descargar una aplicación para recibir información sobre temas de seguridad en su idioma.

Disponible en Google Play y en la App Store de Apple, la aplicación «Public Safety by Everbridge» requiere una dirección de correo electrónico para registrarse.

La palabra clave «World Cup NJ» permite suscribirse a alertas específicas, enviadas directamente en el idioma del teléfono.

«Es la forma más rápida para nosotros de llegar a los aficionados, a los visitantes, tanto internacionales como nacionales», explica David Sierotowicz, encargado de coordinar las fuerzas de seguridad de Nueva Jersey, donde se encuentra el estadio, y de la vecina Nueva York.

Varias otras ciudades estadounidenses sede del Mundial, que se inician en dos semanas, el 11 de junio, también recurren a esta aplicación.

Con ocho partidos en el MetLife Stadium, incluida la final, el 19 de julio, y más de un millón de visitantes esperados, la región se enfrenta a un desafío «sin precedentes», reconoce el teniente coronel de la Policía Estatal de Nueva Jersey, David Sierotowicz.

Al evento futbolístico se suman las celebraciones por los 250 años de independencia de Estados Unidos el fin de semana del 4 de julio.

«No tenemos margen de error y no vamos a cometer errores», aseguró el jueves Sierotowicz durante una visita al centro de coordinación de las fuerzas de seguridad, situado en Nueva Jersey.

Entre las principales preocupaciones destacaron la gestión de las multitudes y de los desplazamientos —los organizadores dan prioridad al transporte público—, los ataques con drones y la trata de personas, objeto de una importante campaña de sensibilización.

«Ninguna amenaza creíble» pesa, en cambio, «al día de hoy», sobre la región y el Mundial por la guerra en Oriente Medio, según él.

El secretario de Seguridad Interior de Estados Unidos, Markwayne Mullin, ha indicado en redes sociales que la policía de inmigración (ICE) estará implicada en operaciones contra la falsificación o la trata de personas.

Pero Sierotowicz precisó que sus agentes no estarán «específicamente» en el MetLife Stadium.

En Nueva York, en particular, los agentes policiales locales (NYPD) estarán «muy presentes sobre el terreno», informó el coordinador del departamento de policía de la ciudad, Robert Gault.