Tecnología

Plan de Continuidad del Negocio: qué es y cómo armarlo en cuatro pasos

Redacción: ESET

ESET analiza los pasos claves para elaborar un plan de continuidad del negocio y asegurar el futuro digital de una empresa ante posibles incidentes.

Desde un brote de un virus informático, un brote de un virus biológico, y otros peligros, como incendios, inundaciones, tornados, huracanes, terremotos o tsunamis que puedan alterar la operabilidad del negocio, un plan de continuidad de negocio (también llamado BCP, por sus siglas en inglés) gestiona cómo una organización debe recuperarse después de una interrupción no deseada o desastre en su organización, y restaurar sus funciones críticas, parcial o totalmente interrumpidas, dentro de un tiempo predeterminado.

ESET, compañía líder en detección proactiva de amenazas, explica los pasos claves para elaborar un plan de continuidad del negocio y asegurar el futuro digital de una empresa ante posibles incidentes.

“Sin dudas estos planes conforman una parte vital de la gestión de seguridad de sistemas de información, ya que sirven para prevenir y gestionar eventos no deseados con el objetivo de dar continuidad al negocio de la manera más eficiente y menos costosa posible”, comenta Camilo Gutiérrez Amaya, jefe del Laboratorio de Investigación de ESET Latinoamérica.

El estándar internacional para la continuidad del negocio, ISO 22301, la define como la “capacidad [de una organización] de continuar la prestación de productos o servicios en los niveles predefinidos aceptables tras incidentes de interrupción de la actividad”.

Es importante tener presente que este tipo de planes deben combinarse con otros planes, como los DRP (disaster recovery plan) y BCM (Business Continuity Management), ya que estos complementan el procedimiento de acciones que deben tomarse para darle la continuidad a un negocio ante un evento no deseado.

“Desafortunadamente algunas empresas deben cerrar cuando son afectadas por un desastre para el cual no estaban preparadas adecuadamente. Cualquier empresa de cualquier tamaño puede mejorar las posibilidades de superar un incidente que amenace con interrumpir su actividad y quedar en una pieza (con la marca intacta y sin merma en los ingresos) si sigue ciertas estrategias probadas y de confianza, más allá de que desee obtener la certificación ISO 22301 o no”, agrega Gutiérrez Amaya de ESET.

¿Cómo elaborar un plan de continuidad de negocio en cuatro pasos?

1. Identificar y ordenar las amenazas: Luego de identificar los productos, servicios o funciones clave para una organización y más tarde realizar un perfil de riesgo a través de una autoevaluación utilizando el marco de las 4P: Personas, Procesos, Beneficios y Asociaciones, crear una lista de los incidentes de interrupción de la actividad que constituyan las amenazas más probables para la empresa. No usar la lista de otro, porque las amenazas varían según la ubicación. Por ejemplo, puede que una zona sea más propensa a terremotos que otra y esto es importante para establecer el orden y prioridad de las acciones.

Por otra parte, es necesario plantearse algunas preguntas: ¿qué ocurre dónde se encuentra la empresa? ¿Y qué pasa con la fuga de datos o la interrupción de la infraestructura de TI, que pueden ocurrir en cualquier parte? ¿Estás ubicado cerca de una vía ferroviaria? ¿De una autopista importante? ¿Cuánto depende la empresa de proveedores extranjeros?

En esta etapa, una buena técnica es reunir personas de todos los departamentos en una sesión de intercambio de ideas. El objetivo de la reunión es crear una lista de escenarios ordenados por probabilidad de ocurrencia y por potencial de causar un impacto negativo.

2. Realizar un análisis del impacto en la empresa: Sin dudas se necesitará determinar qué partes de la empresa son las más críticas para que sobreviva. Siguiendo esta línea, es importante poder evaluar el potencial impacto de las interrupciones para la empresa y sus trabajadores. Se puede comenzar detallando las funciones, los procesos, los empleados, los lugares y los sistemas que son críticos para el funcionamiento de la organización.

De estas tareas se ocupa generalmente el líder del proyecto y, para ello, deberá entrevistar a los empleados de cada departamento y luego elaborar una tabla de resultados que liste las funciones, las personas principales y las secundarias. Esto permitirá determinar la cantidad de “días de supervivencia” de la empresa para cada función. ¿Cuánto puede resistir la empresa sin que una función en particular provoque un impacto grave?

3. Crear un plan de respuesta y recuperación: En esta etapa se deberán catalogar datos clave sobre los bienes involucrados en la realización de las funciones críticas, incluyendo sistemas de TI, personal, instalaciones, proveedores y clientes. Se deberán incluir números de serie de los equipos, acuerdos de licencia, alquileres, garantías, detalles de contactos, etc.

Se necesitará determinar “a quién llamar” en cada categoría de incidente y crear un árbol de números telefónicos para que se hagan las llamadas correctas en el orden correcto. También se necesitará una lista de “quién puede decir qué cosa” para controlar la interacción con los medios durante un incidente (considerar quedarse con una estrategia de “sólo el CEO” si se trata de un incidente delicado).

Deberán quedar documentados todos los acuerdos vigentes para mudar las operaciones a ubicaciones e instalaciones de IT temporales, de ser necesario. No olvidar documentar el proceso de notificación para los miembros de la empresa en su totalidad y el procedimiento de asesoramiento para clientes.

Los pasos para recuperar las operaciones principales deberían ordenarse en una secuencia donde queden explícitas las interdependencias funcionales. Cuando el plan esté listo, asegurarse de capacitar a los gerentes sobre los detalles relevantes para cada departamento, así como la importancia del plan general para sobrevivir a un incidente.

4. Probar el plan y refinar el análisis: La mayoría de los expertos en planes de continuidad de negocios recomiendan probar el plan al menos una vez al año, con ejercicios, análisis paso a paso o simulaciones. La prueba permite sacar el mayor provecho a lo que se invirtió en la creación del plan, pudiendo detectar fallas y dar cuenta de los cambios corporativos con el transcurso del tiempo, lo que sugiere que siempre conviene mantener, revisar y actualizar continuamente el plan de continuidad de la actividad.

“No cabe duda de que estos cuatro pasos significan un enorme trabajo, pero es una tarea que las empresas ignoran bajo su propio riesgo. Si el proyecto parece demasiado desalentador para aplicar a la empresa completa, considera comenzar por unos pocos departamentos o una sola oficina, si hay varias. Todo lo que vayas aprendiendo en el proceso se podrá aplicar en mayor escala a medida que progreses. Evita a toda costa pensar que las cosas malas no suceden, porque sí lo hacen. Sólo tienes que estar preparado. Y no pretendas que cuando ocurra algo no será tan malo, porque podría serlo”, asegura Gutiérrez Amaya de ESET Latinoamérica.

Para conocer más sobre seguridad informática visita el portal de noticias de ESET: https://www.welivesecurity.com/la-es/2022/12/15/gestion-continuidad-negocio-cuatro-pasos/

Por otro lado, ESET invita a conocer Conexión Segura, su podcast para saber qué está ocurriendo en el mundo de la seguridad informática. Para escucharlo ingrese a:

Principal

VIDEO | China presenta una ‘selección’ de futbolistas robots

La portavoz del Ministerio de Relaciones Exteriores de China, Mao Ning, compartió en redes sociales en el que aparece un robot humanoide de fabricación china realizando múltiples toques a un balón de fútbol.

Junto a las imágenes, la funcionaria hizo referencia a la próxima Copa Mundial de la FIFA 2026 y destacó el avance tecnológico del país en el desarrollo de robots.

«¡Cuenta regresiva para la Copa Mundial de la FIFA 2026! Mientras que la selección china de futbolistas sigue entrenando para 2034, la selección china de robots ya está lista», escribió Mao Ning al acompañar la publicación.

El video muestra al robot manteniendo el control del balón mediante repetidos golpes, una demostración que rápidamente llamó la atención de usuarios en plataformas digitales.

Countdown to the 2026 FIFA World Cup! 🇨🇦🇺🇸🇲🇽

While Chinese human team is still training for 2034, Chinese robot team is ready. pic.twitter.com/Uh3jYi1xd7

— Mao Ning 毛宁 (@SpoxCHN_MaoNing) June 6, 2026

Principal

Un chip con neuronas humanas aprende a jugar a «Doom»

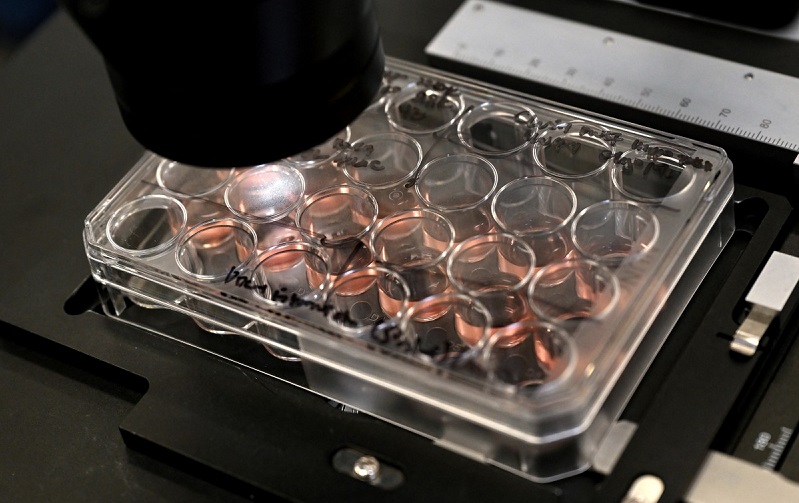

Investigadores australianos lograron que neuronas humanas cultivadas en laboratorio e integradas en un chip de silicio aprendieran a jugar al videojuego «Doom», un avance que pone de manifiesto el potencial de los denominados «ordenadores biológicos».

El desarrollo fue realizado por expertos de Cortical Labs, quienes diseñaron una tecnología basada en el funcionamiento de las redes neuronales del cerebro. Cada uno de estos sistemas contiene aproximadamente 200.000 células cerebrales humanas vivas, cultivadas a partir de células madre obtenidas mediante donaciones de sangre.

Tras haber aprendido previamente a jugar «Pong», un videojuego de mecánica sencilla, las neuronas fueron sometidas a desafíos más complejos. Según Alon Loeffler, científico principal de aplicaciones de Cortical Labs, inicialmente las células mostraban un desempeño equivalente al de una persona sin experiencia en videojuegos. Con el tiempo, comenzaron a reaccionar de forma más precisa ante los estímulos del entorno digital.

Para el experimento, los investigadores transformaron los elementos del videojuego en patrones de señales eléctricas que las neuronas podían interpretar. Cuando aparecían enemigos en pantalla, determinados electrodos estimulaban las células del chip CL1, generando respuestas asociadas a acciones como desplazarse o disparar.

De acuerdo con la compañía, aunque la ejecución aún presenta limitaciones, los resultados demuestran que las neuronas pueden adaptarse a estímulos en tiempo real y desarrollar tareas de aprendizaje orientadas a objetivos. Los investigadores monitorean constantemente la actividad eléctrica de las células y ajustan las señales de entrada para influir en su comportamiento.

Los responsables del proyecto destacan que el chip CL1 tiene aplicaciones potenciales más allá de los videojuegos, incluyendo el desarrollo de fármacos y sistemas de aprendizaje automático. Brett Kagan, director científico y de operaciones de Cortical Labs, señaló que esta tecnología representa una forma de inteligencia que podría ofrecer capacidades complementarias a las de la inteligencia artificial tradicional.

Los investigadores también subrayan la eficiencia energética del cerebro humano, cuyo funcionamiento requiere alrededor de 20 vatios de potencia, una cifra que la computación basada en silicio y la inteligencia artificial aún no igualan. Sin embargo, reconocen que las células utilizadas tienen una vida útil aproximada de seis meses y todavía no generan resultados completamente consistentes y programables.

Analistas del sector consideran que uno de los principales aportes de esta tecnología podría ser la reducción del consumo energético frente a los chips convencionales. William Keating, director ejecutivo de la firma de investigación de semiconductores Ingenuity, afirmó que el proyecto representa un avance científico real en la búsqueda de sistemas informáticos más eficientes.

Principal

Lanzan en Nueva York aplicación sobre seguridad durante el Mundial

El público que asista a los partidos del Mundial de fútbol 2026 en el MetLife Stadium, en las afueras de Nueva York, o en las fanzones de esta región, podrá descargar una aplicación para recibir información sobre temas de seguridad en su idioma.

Disponible en Google Play y en la App Store de Apple, la aplicación «Public Safety by Everbridge» requiere una dirección de correo electrónico para registrarse.

La palabra clave «World Cup NJ» permite suscribirse a alertas específicas, enviadas directamente en el idioma del teléfono.

«Es la forma más rápida para nosotros de llegar a los aficionados, a los visitantes, tanto internacionales como nacionales», explica David Sierotowicz, encargado de coordinar las fuerzas de seguridad de Nueva Jersey, donde se encuentra el estadio, y de la vecina Nueva York.

Varias otras ciudades estadounidenses sede del Mundial, que se inician en dos semanas, el 11 de junio, también recurren a esta aplicación.

Con ocho partidos en el MetLife Stadium, incluida la final, el 19 de julio, y más de un millón de visitantes esperados, la región se enfrenta a un desafío «sin precedentes», reconoce el teniente coronel de la Policía Estatal de Nueva Jersey, David Sierotowicz.

Al evento futbolístico se suman las celebraciones por los 250 años de independencia de Estados Unidos el fin de semana del 4 de julio.

«No tenemos margen de error y no vamos a cometer errores», aseguró el jueves Sierotowicz durante una visita al centro de coordinación de las fuerzas de seguridad, situado en Nueva Jersey.

Entre las principales preocupaciones destacaron la gestión de las multitudes y de los desplazamientos —los organizadores dan prioridad al transporte público—, los ataques con drones y la trata de personas, objeto de una importante campaña de sensibilización.

«Ninguna amenaza creíble» pesa, en cambio, «al día de hoy», sobre la región y el Mundial por la guerra en Oriente Medio, según él.

El secretario de Seguridad Interior de Estados Unidos, Markwayne Mullin, ha indicado en redes sociales que la policía de inmigración (ICE) estará implicada en operaciones contra la falsificación o la trata de personas.

Pero Sierotowicz precisó que sus agentes no estarán «específicamente» en el MetLife Stadium.

En Nueva York, en particular, los agentes policiales locales (NYPD) estarán «muy presentes sobre el terreno», informó el coordinador del departamento de policía de la ciudad, Robert Gault.