Tecnología

Riesgos de conservar la contraseña que las cámaras IP traen predeterminada

ESET advierte sobre los problemas que puede causarle a los usuarios mantener las contraseñas de fábrica en dispositivos conectados a internet.

ESET, compañía líder en detección proactiva de amenazas, advierte sobre la situación de las cámaras IP y el uso de las contraseñas que traen por defecto. En el ámbito de la seguridad, siempre se recomienda a las personas cambiar las contraseñas que vienen desde fábrica en los sistemas y dispositivos que compran. Esto se refuerza aún más al momento de hablar de dispositivos IoT, cada vez más frecuentes en los hogares, y en particular con las cámaras IP, ya que puede dar lugar a que terceros intenten acceder a los dispositivos remotamente.

Hace unos años, desde ESET se analizó el sitio Insecam que comparte miles de transmisiones de cámaras de seguridad ubicadas en distintas partes del mundo. Son cámaras IP de distintas marcas que fueron vulneradas por no utilizar contraseña o utilizar la contraseña por defecto. Esto significa que mientras una persona está en la comodidad de su casa mirando televisión, o de compras en un shopping, otra persona, desde cualquier otro lado, tiene acceso a la cámara desde su computadora.

Con el tiempo, algunos proveedores de cámaras IP dejaron de utilizar contraseñas por defecto para acceder al administrador y obligan a los usuarios a tener que crear una clave de acceso al momento de configurar su cámara. Sin embargo, aún existen modelos y marcas que continúan estando expuestas a las contraseñas por defecto y permiten que cualquiera pueda ver lo que están registrando, incluso obtener información adicional, como ubicación de la cámara, o el nombre del fabricante.

Además de este sitio en cuestión, se han registrado otros casos que muestran el alcance que puede tener una débil configuración de una cámara de seguridad. Por ejemplo, en 2020 cibercriminales comprometieron 50.000 cámaras domésticas y robaron imágenes privadas de las personas. Algunas de estas imágenes se publicaron en Internet e incluían a personas de diferentes edades. Los cibercriminales luego vendían acceso a estas imágenes a personas que pagaban 150 dólares. Se estima que la forma en que lograron acceder a las cámaras de seguridad hogareñas seguramente fue por el uso de contraseñas débiles o el uso de contraseñas por defecto.

A continuación, se mencionan algunas medidas de seguridad para tener en cuenta al momento de la compra y el uso de cámaras IP y otros dispositivos que se conectan a internet:

Mantener los dispositivos actualizados: muchas vulnerabilidades son reportadas y corregidas en poco tiempo, por lo que si se mantiene la última versión de las aplicaciones y firmware el dispositivo será menos vulnerable.

Investigar y analizar qué equipos comprar: en Internet hay muchas revisiones y análisis de seguridad publicados sobre varios dispositivos. Es importante hacer una investigación previa antes de comprar un dispositivo y así poder elegir el modelo más seguro.

Tomarse un tiempo para configurar los dispositivos correctamente: se recomienda deshabilitar puertos y servicios que no se utilicen, evitar las configuraciones por defecto y cambiar las contraseñas. Una opción puede ser visitar el sitio web del fabricante o sus cuentas oficiales, donde probablemente existan contenidos orientados a este tipo de consultas.

«En cuanto a las contraseñas por defecto que traen los dispositivos, es sumamente importante cambiarlas antes de comenzar a utilizarlas. Como se mencionó anteriormente, los cibercriminales pueden obtener una clave de acceso de fábrica de forma bastante sencilla, a veces alcanza con una simple búsqueda en internet para encontrarlas», señala Camilo Gutiérrez Amaya, jefe del Laboratorio de Investigación de ESET Latinoamérica.

Resulta cada vez más importante concientizar sobre el uso de contraseñas fuertes que le permitan a los usuarios contar con un mayor nivel de seguridad para sus dispositivos y cuentas personales. «La seguridad de una contraseña está determinada fundamentalmente por la dificultad o el tiempo que le insume a un programa de computadora descifrar según el poder de cómputo. A mayor cantidad y variedad de caracteres, más tiempo le llevará al programa informático descifrar la clave», explica Gutiérrez Amaya.

Principal

Un chip con neuronas humanas aprende a jugar a «Doom»

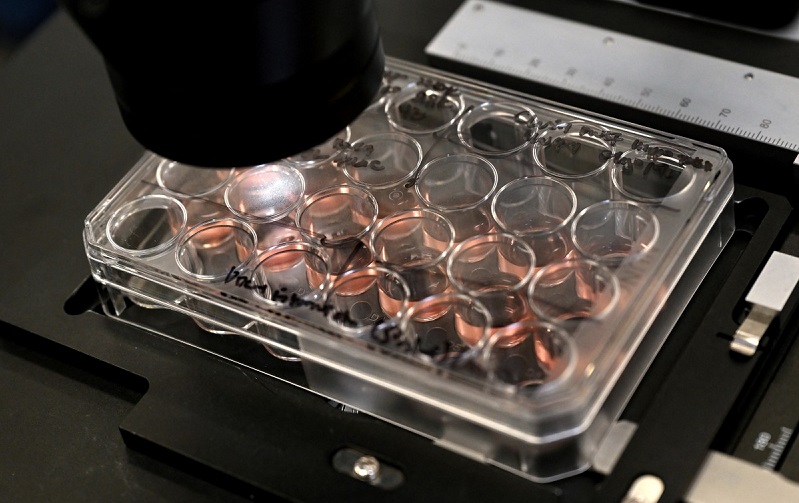

Investigadores australianos lograron que neuronas humanas cultivadas en laboratorio e integradas en un chip de silicio aprendieran a jugar al videojuego «Doom», un avance que pone de manifiesto el potencial de los denominados «ordenadores biológicos».

El desarrollo fue realizado por expertos de Cortical Labs, quienes diseñaron una tecnología basada en el funcionamiento de las redes neuronales del cerebro. Cada uno de estos sistemas contiene aproximadamente 200.000 células cerebrales humanas vivas, cultivadas a partir de células madre obtenidas mediante donaciones de sangre.

Tras haber aprendido previamente a jugar «Pong», un videojuego de mecánica sencilla, las neuronas fueron sometidas a desafíos más complejos. Según Alon Loeffler, científico principal de aplicaciones de Cortical Labs, inicialmente las células mostraban un desempeño equivalente al de una persona sin experiencia en videojuegos. Con el tiempo, comenzaron a reaccionar de forma más precisa ante los estímulos del entorno digital.

Para el experimento, los investigadores transformaron los elementos del videojuego en patrones de señales eléctricas que las neuronas podían interpretar. Cuando aparecían enemigos en pantalla, determinados electrodos estimulaban las células del chip CL1, generando respuestas asociadas a acciones como desplazarse o disparar.

De acuerdo con la compañía, aunque la ejecución aún presenta limitaciones, los resultados demuestran que las neuronas pueden adaptarse a estímulos en tiempo real y desarrollar tareas de aprendizaje orientadas a objetivos. Los investigadores monitorean constantemente la actividad eléctrica de las células y ajustan las señales de entrada para influir en su comportamiento.

Los responsables del proyecto destacan que el chip CL1 tiene aplicaciones potenciales más allá de los videojuegos, incluyendo el desarrollo de fármacos y sistemas de aprendizaje automático. Brett Kagan, director científico y de operaciones de Cortical Labs, señaló que esta tecnología representa una forma de inteligencia que podría ofrecer capacidades complementarias a las de la inteligencia artificial tradicional.

Los investigadores también subrayan la eficiencia energética del cerebro humano, cuyo funcionamiento requiere alrededor de 20 vatios de potencia, una cifra que la computación basada en silicio y la inteligencia artificial aún no igualan. Sin embargo, reconocen que las células utilizadas tienen una vida útil aproximada de seis meses y todavía no generan resultados completamente consistentes y programables.

Analistas del sector consideran que uno de los principales aportes de esta tecnología podría ser la reducción del consumo energético frente a los chips convencionales. William Keating, director ejecutivo de la firma de investigación de semiconductores Ingenuity, afirmó que el proyecto representa un avance científico real en la búsqueda de sistemas informáticos más eficientes.

Principal

Lanzan en Nueva York aplicación sobre seguridad durante el Mundial

El público que asista a los partidos del Mundial de fútbol 2026 en el MetLife Stadium, en las afueras de Nueva York, o en las fanzones de esta región, podrá descargar una aplicación para recibir información sobre temas de seguridad en su idioma.

Disponible en Google Play y en la App Store de Apple, la aplicación «Public Safety by Everbridge» requiere una dirección de correo electrónico para registrarse.

La palabra clave «World Cup NJ» permite suscribirse a alertas específicas, enviadas directamente en el idioma del teléfono.

«Es la forma más rápida para nosotros de llegar a los aficionados, a los visitantes, tanto internacionales como nacionales», explica David Sierotowicz, encargado de coordinar las fuerzas de seguridad de Nueva Jersey, donde se encuentra el estadio, y de la vecina Nueva York.

Varias otras ciudades estadounidenses sede del Mundial, que se inician en dos semanas, el 11 de junio, también recurren a esta aplicación.

Con ocho partidos en el MetLife Stadium, incluida la final, el 19 de julio, y más de un millón de visitantes esperados, la región se enfrenta a un desafío «sin precedentes», reconoce el teniente coronel de la Policía Estatal de Nueva Jersey, David Sierotowicz.

Al evento futbolístico se suman las celebraciones por los 250 años de independencia de Estados Unidos el fin de semana del 4 de julio.

«No tenemos margen de error y no vamos a cometer errores», aseguró el jueves Sierotowicz durante una visita al centro de coordinación de las fuerzas de seguridad, situado en Nueva Jersey.

Entre las principales preocupaciones destacaron la gestión de las multitudes y de los desplazamientos —los organizadores dan prioridad al transporte público—, los ataques con drones y la trata de personas, objeto de una importante campaña de sensibilización.

«Ninguna amenaza creíble» pesa, en cambio, «al día de hoy», sobre la región y el Mundial por la guerra en Oriente Medio, según él.

El secretario de Seguridad Interior de Estados Unidos, Markwayne Mullin, ha indicado en redes sociales que la policía de inmigración (ICE) estará implicada en operaciones contra la falsificación o la trata de personas.

Pero Sierotowicz precisó que sus agentes no estarán «específicamente» en el MetLife Stadium.

En Nueva York, en particular, los agentes policiales locales (NYPD) estarán «muy presentes sobre el terreno», informó el coordinador del departamento de policía de la ciudad, Robert Gault.

Principal

Modelos y robots comparten la pasarela en Seúl

Un desfile de moda celebrado en Seúl innovó el jueves con un giro de alta tecnología, al presentar parejas formadas por personas y humanoides que desfilaron por la pasarela con conjuntos a juego, y ningún robot desnudo.

Un conjunto azul con flecos de estilo tejano, incluido un sombrero de vaquero para el robot, y una chaqueta plateada de estilo retro estuvieron entre los diseños presentados en el evento.

Cada modelo humano y su compañero androide, más bajo, se turnaban para lucirse sobre el escenario.

Los diseños, entre ellos vestidos de seda y holgados pantalones negros de estética espacial -como los que llevaba la estrella de rock David Bowie en la década de 1970- fueron cuidadosamente ajustados a las estructuras de los robots.

Galaxy Corporation, la empresa de entretenimiento responsable de la muestra, dijo que su intención era plantear la pregunta: «¿Cómo pueden coexistir humanos y robots?».

«Así como cada ser humano es único, creemos que cada robot también debería ser distinto», agregó.

La ropa fue diseñada por esta empresa, cuyo portavoz afirmó que espera lanzarla a finales de año bajo la marca «MACH 33».

Los modelos robóticos del desfile de Seúl parecían ser humanoides fabricados por la startup china Unitree, populares por su coste relativamente bajo.

Los robots, cada vez más diestros, han demostrado ser capaces de ejecutar bailes coreografiados, participar en carreras e incluso realizar saltos mortales hacia atrás y aterrizar de pie.La firma de servicios financieros Morgan Stanley prevé que el mundo podría contar con más de mil millones de humanoides para 2050.

Pero los robots totalmente automatizados, que utilizan la incipiente tecnología de IA física, siguen siendo raros, y la mayoría de las demostraciones más impresionantes se controlan a distancia o se programan de antemano.